Dans la première partie de cet article, nous avons vu comment les crypto-monnaies, à l’origine conçues pour favoriser l’indépendance financière, ont été massivement détournées par des cybercriminels : ransomware, blanchiment, escroqueries à grande échelle… La nature pseudonyme et décentralisée des crypto-actifs en fait un outil de choix pour ceux qui cherchent à brouiller les pistes.

Mais la traçabilité existe, les outils se perfectionnent et les cadres juridiques nationaux et internationaux se renforcent.. Aujourd’hui, nous essayons de faire le point sur les moyens concrets à la disposition des entreprises et des institutions pour répondre aux menaces liées aux crypto-monnaies.

On peut en effet les tracer, mais pas toujours facilement. Car contrairement à ce que l’on pense, la blockchain est une immense base de données publique. Toute transaction y est inscrite, immuable et visible… encore faut-il savoir la lire.

Ces dernières années, des entreprises spécialisées ont développé des outils d’analyse très puissants pour visualiser et reconstituer les flux financiers sur les blockchains. Parmi les plus connus :

Ces plateformes croisent les données issues des blockchains avec des bases de données issues de saisies judiciaires, d’analyses de darknet, de signalements KYC et d’algorithmes de comportement. Elles sont capables d’attribuer des adresses à des entités connues (plateformes, groupes de hackers, portefeuilles blanchis, etc.), et de détecter des comportements suspects.

Ces outils sont aujourd’hui massivement utilisés par les autorités (FBI, Europol, gendarmerie française, etc.) et par certaines grandes entreprises de cybersécurité comme la nôtre, dans le cadre de réponses en cas d’incident.

Aucune entreprise n’est totalement à l’abri. Mais une réaction rapide et structurée peut faire toute la différence. Voici les étapes clés à suivre si vous êtes confronté à une attaque impliquant une demande de paiement en crypto-monnaie :

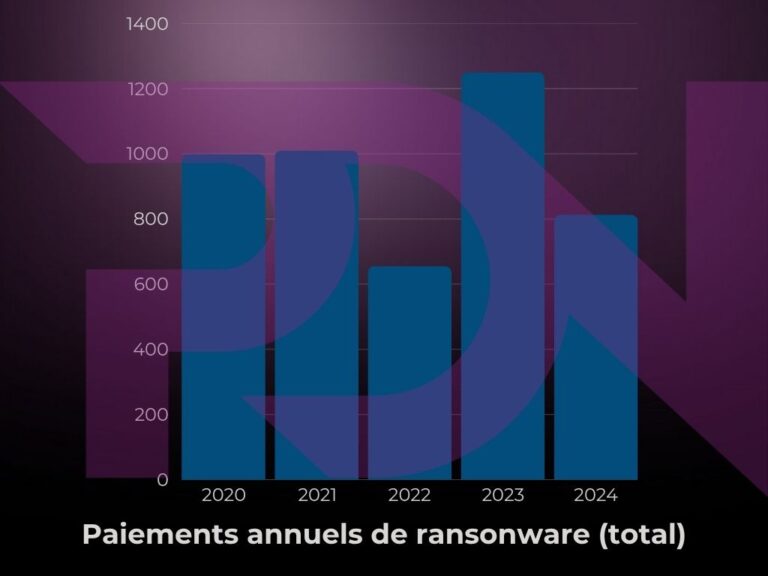

Même si la pression est immense, payer une rançon n’offre aucune garantie. Vos données peuvent ne jamais être restituées, ou pire : votre entreprise peut être ciblée à nouveau, car vous serez identifié comme “payeur”.

D’un point de vue légal, le paiement peut aussi vous exposer à des poursuites si le groupe attaquant est sanctionné (OFAC, UE, etc.). Aux États-Unis, par exemple, le Trésor américain a explicitement mis en garde contre le paiement de rançons à des entités placées sous sanctions internationales.

Dès l’identification de l’attaque, mettez en place une cellule de réponse à incident avec les acteurs suivants :

L’objectif : évaluer l’ampleur de l’attaque, sécuriser les systèmes restants, identifier l’origine, et limiter la propagation.

Si une adresse crypto vous est fournie (souvent avec la rançon), il est essentiel de la transmettre immédiatement aux experts. Ces derniers pourront :

Dans certains cas, cela permet de signaler l’adresse aux plateformes d’échange et de bloquer les fonds avant qu’ils ne soient blanchis.

Selon votre juridiction et le type de données compromises, vous aurez l’obligation de notifier les autorités compétentes dans les 72 heures :

Ne pas notifier peut entraîner des sanctions plus lourdes que l’attaque elle-même.

Longtemps à la traîne, la régulation des crypto-monnaies est aujourd’hui en pleine accélération. Mais à l’échelle mondiale, les approches restent fragmentées, parfois contradictoires, souvent inadaptées à la vitesse des cybermenaces. Entre tentatives d’harmonisation, guerres d’influence réglementaires et pressions géopolitiques, les entreprises naviguent dans une jungle législative mouvante.

Avec l’adoption du règlement MiCA (Markets in Crypto-Assets), l’Union européenne a clairement affiché sa volonté de devenir un leader réglementaire du secteur crypto. Ce texte, entré pleinement en application fin 2024, va bien au-delà d’un simple encadrement des plateformes : il pose les bases d’un marché intérieur régulé des crypto-actifs, avec des exigences de transparence, de traçabilité (travel rule), et de gouvernance.

Mais ce virage est aussi une réaction directe à l’essor du blanchiment via crypto, et à la montée des cyberattaques impliquant des paiements anonymes. L’interdiction progressive des portefeuilles non vérifiés, la surveillance des stablecoins, ou encore les obligations de reporting pour les prestataires de services crypto sont autant de réponses à une demande croissante de sécurité numérique au niveau européen.

Le paradoxe : ce durcissement réglementaire pourrait à terme déplacer les flux criminels vers des zones non coopératives, où l’anonymat reste la norme. D’où l’enjeu, pour les entreprises européennes, de surveiller aussi les points d’entrée et de sortie situés hors UE.

Côté américain, la situation est plus complexe. Les acteurs du secteur crypto y évoluent dans un écosystème morcelé, où plusieurs agences se disputent le leadership :

Mais aucun cadre réglementaire unifié n’a encore vu le jour. Cette incertitude alimente les tensions entre innovation et protection.

Le CCPA (California Consumer Privacy Act), souvent comparé au RGPD, est l’une des rares lois américaines à poser des règles de notification en cas de cyberattaque. Mais il reste cantonné à un seul État. L’adoption d’une loi fédérale sur la cybersécurité et les crypto-actifs, promise depuis des années, semble toujours aussi lointaine.

Résultat : pour les entreprises opérant aux États-Unis, la gestion d’un incident crypto suppose une veille juridique active et une coordination étroite avec les autorités… dont les compétences se chevauchent.

Au Canada, c’est PIPEDA (Loi sur la protection des renseignements personnels et les documents électroniques) qui encadre la gestion des données personnelles, y compris en cas de brèche de sécurité. Bien qu’elle ne soit pas spécifiquement conçue pour les actifs numériques, cette loi oblige les entreprises à notifier les atteintes significatives à la vie privée, y compris celles liées à des demandes de rançon en crypto.

Mais Ottawa prépare un changement de paradigme. Le projet de loi CPPA (Consumer Privacy Protection Act) vise à moderniser le droit canadien à l’ère de l’IA, de la blockchain et des violations de masse. Il renforcerait les sanctions, les pouvoirs du Commissariat à la protection de la vie privée, et introduirait un nouveau tribunal dédié.

Pour les entreprises canadiennes, cela signifiera :

Le Canada, souvent perçu comme un pont entre les modèles européens et américains, pourrait ainsi jouer un rôle stratégique dans la normalisation internationale des règles crypto.

L’encadrement juridique n’est pas qu’un sujet pour les juristes. Il a des conséquences très concrètes pour les RSSI, les DAF, les DSI et les responsables conformité :

Plus globalement, la montée en puissance des régulations impose aux entreprises une gouvernance proactive des risques crypto, même si elles ne traitent pas directement de monnaies numériques.

Faut-il bannir les crypto-actifs ? Evidemment, non. Ce serait passer à côté de leur immense potentiel : paiements transfrontaliers fluides, systèmes décentralisés de gestion des contrats, micro-paiements sécurisés, etc.

Mais il faut cesser de les considérer comme des outils “hors système”. Dans une architecture d’entreprise moderne, les crypto-monnaies doivent :

En parallèle, la formation des équipes DSI, juridiques et dirigeantes est essentielle pour anticiper les cyberattaques crypto-centrées, y compris dans des secteurs qui ne s’y attendent pas (industrie, santé, BTP…).

Retrouvez-nous en juillet pour notre nouveau thème, sur l’influence des IA sur le business model d’internet. Dans l’intervalle, si vous avez un film, une série, un logiciel ou un livre électronique à protéger, n’hésitez pas à faire appel à nos services en contactant l’un de nos gestionnaires de comptes; PDN est pionnier dans la cybersécurité et l’antipiratage depuis plus de dix ans, et nous avons forcément une solution pour vous aider. Bonne lecture et à bientôt !

Partager cet article