Partager cet article

Nous avons vu à de nombreuses reprises qu’aucune méthode d’anti piratage était infaillible. Mais de nombreuses voix se sont élevées, dont celle de l’éditeur de jeux vidéo Sony lors du lancement de sa plateforme de jeu en ligne qualifie littéralement le “cloud gaming” de solution qui pourrait “éliminer le piratage” dans sa demande de dépôt de brevet, citant en exemple World of Warcraft et le bas niveau de ses pertes de revenus dûs aux piratage, ainsi que d’autres jeux massivement multijoueur.

Désormais le cloud fait partie de nos vies depuis plusieurs années.

Cette omniprésence du cloud a bien évidemment des conséquences en matière de cybersécurité. Si le cloud présente des risques, il est également vu par certains comme une solution qui pourrait, à moyen terme, rendre le piratage quasi obsolète.

Nous verrons donc dans cette première partie ce qu’est le cloud précisément, et quelles menaces il peut représenter en matière de cybersécurité en général, avant de nous intéresser à son influence sur le piratage, et plus spécifiquement le piratage de logiciels et de jeux vidéo, dans la deuxième partie de notre article.

Le « cloud computing » (ou informatique en nuage) est un modèle de prestation de services informatiques qui permet un accès à des ressources: serveurs, des bases de données, réseaux, logiciels et stockage via Internet. Au lieu de disposer de ses propres serveurs ou infrastructures informatiques physiques, une organisation peut utiliser les services cloud fournis par des fournisseurs tiers pour répondre à ses besoins en matière de traitement, de stockage et de gestion des données.

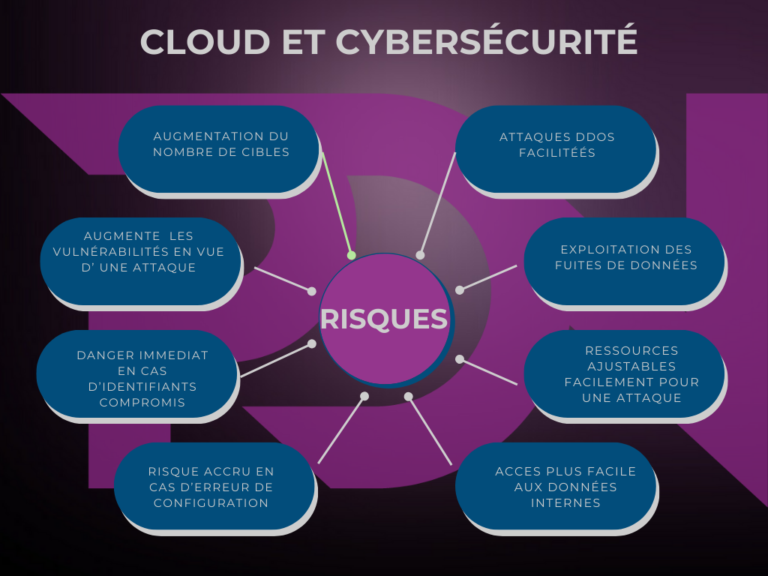

Mais, de toute évidence, cette accessibilité des données sur internet augmente forcément les risques en matière de cybersécurité. Quels sont-ils ?

Augmentation des cibles potentielles

Le cloud computing a permis aux entreprises de stocker et de gérer d’énormes quantités de données et d’applications dans des infrastructures cloud. Cela a créé de nouvelles cibles potentielles pour les attaquants, car de nombreuses données sensibles sont désormais accessibles via Internet.

Attaques par déni de service distribué (DDoS)

Les services cloud peuvent être utilisés pour lancer des attaques DDoS massives en utilisant la puissance de calcul et de stockage disponibles. Les pirates peuvent également louer des ressources cloud pour amplifier leurs attaques et perturber les services en ligne.

Fuites de données

Les erreurs de configuration dans le cloud, telles que la mauvaise gestion des autorisations, ont entraîné de nombreuses fuites de données. Les attaquants exploitent ces vulnérabilités pour accéder aux données sensibles stockées dans le cloud.

Ressources de calcul extensibles

Les infrastructures cloud offrent la possibilité d’ajuster rapidement les ressources de calcul en fonction de la demande. Cela signifie que les attaquants peuvent également utiliser ces capacités pour exécuter des attaques massives sans avoir besoin de leur propre infrastructure coûteuse.

Menaces internes

Les fournisseurs de services cloud ont un accès privilégié aux données de leurs clients. Cela crée un risque potentiel d’abus de confiance ou de compromission interne. Les pirates pourraient tenter de s’infiltrer au sein des équipes de support cloud pour accéder aux données.

Sécurité dépendante de la configuration

La sécurité dans le cloud dépend largement de la manière dont les services sont configurés et gérés. Des erreurs de configuration peuvent exposer involontairement des données sensibles, et les attaquants cherchent activement de telles vulnérabilités.

Cryptominage malveillant

Les attaquants utilisent souvent des ressources cloud volées pour exploiter des crypto-monnaies, ce qui peut être difficile à détecter pour les propriétaires des ressources.

Services de stockage en ligne

Les services de stockage cloud sont souvent utilisés pour stocker des données sensibles, et si les identifiants de connexion sont compromis, les données peuvent être volées ou le ransomware peut être déployé.

Analyse de trafic réseau

Les services cloud offrent des fonctionnalités d’analyse avancées. Les attaquants peuvent utiliser ces capacités pour analyser le trafic réseau et identifier des vulnérabilités potentielles.

Le cloud a donc effectivement à la fois créé de nouvelles opportunités pour les pirates et donc introduit des défis supplémentaires en matière de sécurité. Les entreprises doivent donc investir dans des pratiques de sécurité solides pour minimiser les risques liés au piratage dans un environnement cloud.

Cependant si le cloud peut avoir un impact négatif sur la cybersécurité, son impact plus spécifique sur le piratage pourrait bien s’avérer positif à moyen terme, ce que nous verrons dans notre prochain article, en mi-novembre. Dans l’intervalle, si vous avez un contenu à protéger, film, série, livre album de musique ou logiciel, n’hésitez pas à nous contacter, l’un de nos gestionnaires de compte se fera un plaisir de vous aider. Nous sommes pionniers dans la cybersécurité et la protection de propriété intellectuelle depuis plus de dix ans et nous avons forcément une solution à vous proposer.

Partager cet article